Ataques ransomware Medusa día cero impactan a sectores críticos

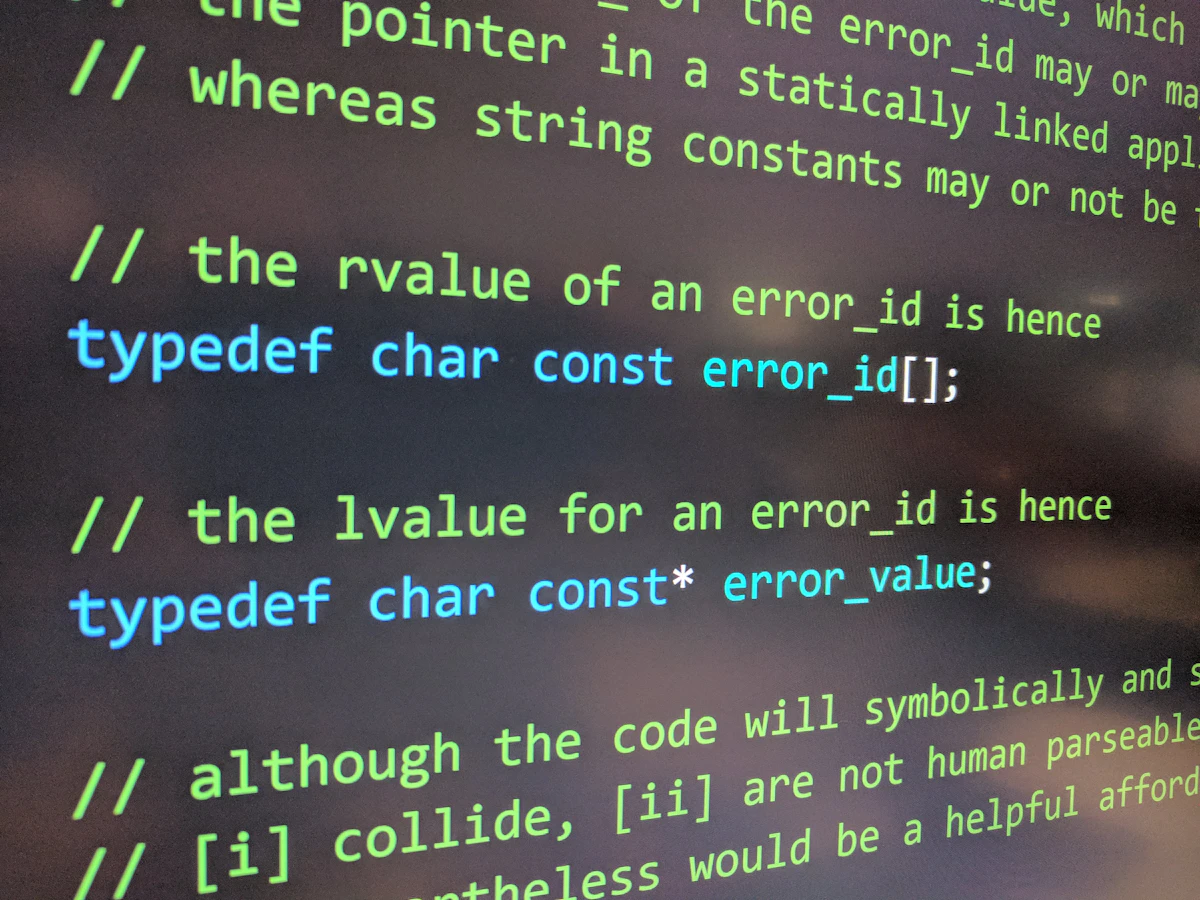

Microsoft ha vinculado al grupo cibercriminal Storm-1175 con ataques de ransomware Medusa que utilizan exploits de día cero contra organizaciones de sectores críticos en múltiples países. Analizamos su modus operandi y el impacto.