Zero-day en Windows permite escalada de privilegios: qué sistemas afecta y cómo protegerse

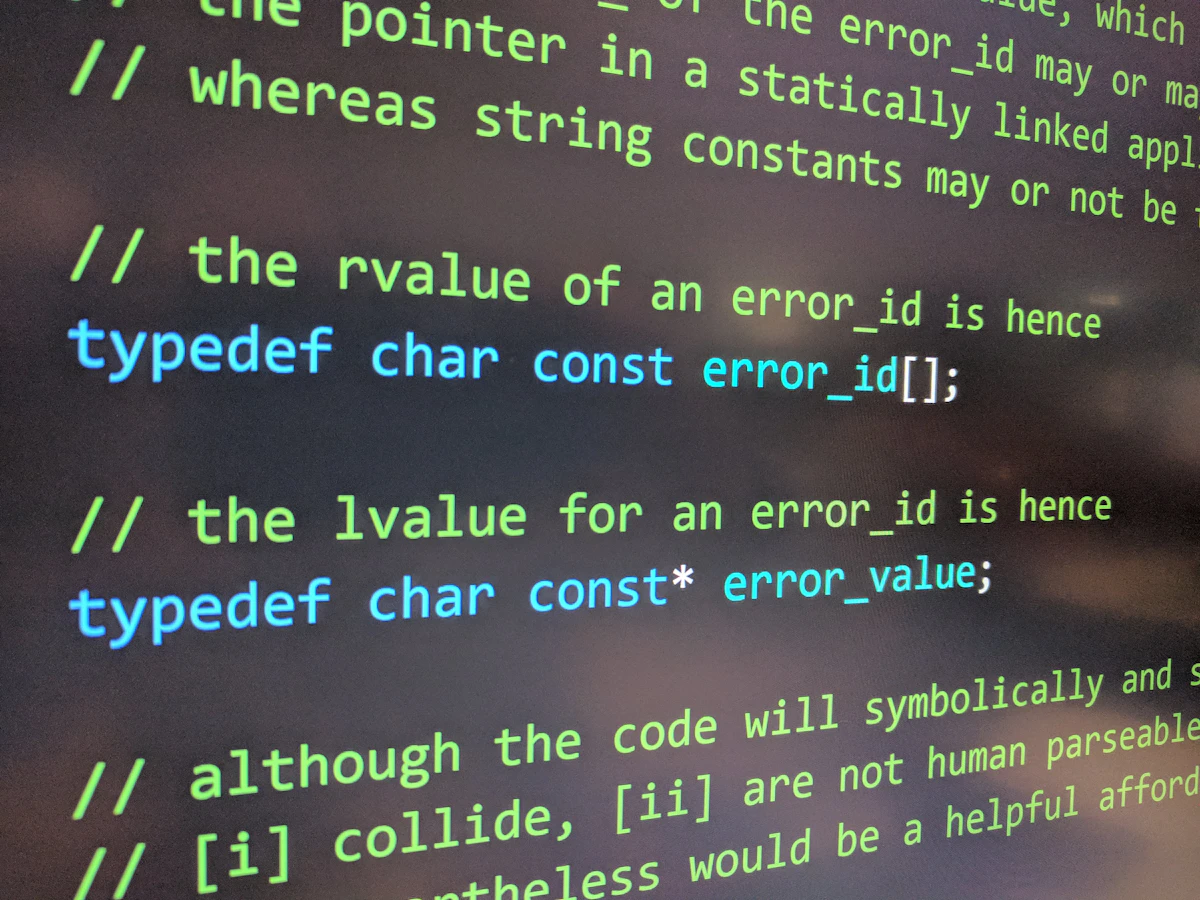

Un código de explotación público para una vulnerabilidad zero-day en Windows, denominada BlueHammer, permite a atacantes remotos obtener los máximos privilegios del sistema. Analizamos su mecanismo y las medidas de mitigación inmediatas.