¿Qué es exploit BlueHammer Windows zero-day y por qué es relevante?

Puntos clave

exploit BlueHammer Windows zero-day: 🔍 Anticipa las amenazas antes de que lleguen a tu organización. En Iberia Intelligence aplicamos ciberinteligencia avanzada: seguimiento de actores de amenaza, análisis de TTPs, alertas tempranas y vigilancia en fuentes abiertas y cerradas adaptada a tu sector y geografía.

- Se ha filtrado públicamente el código explotable (exploit) de una vulnerabilidad zero-day en Windows, bautizada como BlueHammer.

- El fallo permite a un atacante con acceso local escalar privilegios hasta obtener permisos de SYSTEM, comprometiendo la máquina.

- La filtración proviene de un investigador de seguridad descontento con el proceso de divulgación del MSRC de Microsoft.

- El exploit combina una condición TOCTOU (Time-Of-Check Time-Of-Use) y una confusión de rutas para acceder a la base de datos SAM.

- A día de hoy, en 2026, no existe parche oficial disponible, por lo que el riesgo, aunque requiere acceso local, es significativo.

exploit BlueHammer Windows zero-day: Un investigador de seguridad, bajo el alias Chaotic Eclipse, ha hecho público el código explotable (exploit) de una vulnerabilidad zero-day en Windows, bautizada como BlueHammer. Este fallo crítico, que aún no cuenta con un parche oficial de Microsoft, permite a un atacante con acceso local al sistema escalar sus privilegios hasta obtener permisos de administrador elevado o incluso de SYSTEM, lo que equivale a un compromiso total de la máquina. La filtración, cargada de frustración hacia el Centro de Respuesta de Seguridad de Microsoft (MSRC), pone de manifiesto las tensiones en los procesos de divulgación responsable y expone a los usuarios a un riesgo real mientras no se publique una actualización de seguridad.

Qué es el exploit BlueHammer y cómo funciona técnicamente

La vulnerabilidad BlueHammer se clasifica como un fallo de escalada de privilegios locales (LPE). Según el análisis técnico confirmado por expertos como Will Dormann de Tharros, el exploit BlueHammer Windows zero-day funciona combinando dos debilidades: una condición de carrera TOCTOU y un problema de confusión de rutas (path confusion). Esta combinación permite a un atacante local acceder a la Base de Datos del Administrador de Cuentas de Seguridad (SAM), donde se almacenan los hashes de las contraseñas de las cuentas locales del sistema.

Una vez obtenido este acceso, el atacante puede derivar o manipular estas credenciales para elevar sus privilegios hasta el nivel de SYSTEM, el más alto en el entorno Windows. «En ese momento, [los atacantes] básicamente son dueños del sistema, y pueden hacer cosas como ejecutar un shell con privilegios de SYSTEM», explicó Dormann a medios especializados. Aunque el propio investigador que filtró el código advirtió de que contiene errores que pueden impedir su funcionamiento fiable en algunas plataformas como Windows Server, la prueba de concepto es viable en estaciones de trabajo.

El mecanismo de ataque TOCTOU y el acceso al SAM

La explotación exitosa del exploit BlueHammer Windows zero-day se basa en explotar la ventana de tiempo entre la verificación de un estado y su uso (TOCTOU). Esta técnica, compleja de ejecutar de forma estable, se aprovecha de operaciones del sistema que no son atómicas. En combinación con la confusión de rutas, el atacante redirige o engaña a procesos del sistema para que operen sobre archivos o recursos con mayores privilegios de los que deberían, logrando así el acceso a la sensible base de datos SAM. Este es un vector clásico pero efectivo para tomar el control de un equipo comprometido.

El conflicto con Microsoft y la filtración del exploit

El origen de esta filtración pública es un investigador de seguridad, que opera bajo los alias Chaotic Eclipse y Nightmare-Eclipse, y que ha expresado una profunda insatisfacción con el manejo de su reporte por parte del Microsoft Security Response Center (MSRC). Según relató en publicaciones en GitHub, su frustración nace de lo que percibe como una toma de decisiones inexplicable por parte de Microsoft tras recibir el reporte privado de la vulnerabilidad.

«Simplemente me pregunto cuál fue la lógica detrás de su decisión… ¿son serios?», escribió el investigador. En un mensaje más directo, dirigido a Microsoft, afirmó: «No estaba fingiendo, Microsoft, y lo estoy haciendo de nuevo». Esta acción evidencia una ruptura en el canal de divulgación responsable, un pilar fundamental de la ciberseguridad. El investigador también criticó la exigencia del MSRC de adjuntar un vídeo de la explotación para los reportes, una carga adicional que, si bien ayuda a filtrar informes, puede disuadir o frustrar a quienes colaboran de buena fe.

Riesgo y vectores de ataque: por qué es una amenaza significativa

Aunque la explotación de BlueHammer requiere que un atacante tenga primero acceso local al sistema, esto no minimiza su peligrosidad. Los vectores para obtener dicho acceso inicial son numerosos y comunes: phishing dirigido (spear-phishing), aprovechamiento de otras vulneraciones en software legítimo, ataques de fuerza bruta o robo de credenciales, e incluso el uso de dispositivos USB maliciosos. Una vez dentro con permisos de usuario estándar, el exploit BlueHammer Windows zero-day serviría como la herramienta perfecta para la fase de movimiento lateral y escalada de privilegios dentro de una red.

El riesgo es particularmente alto en entornos corporativos donde un atacante podría comprometer una estación de trabajo de un empleado y, mediante este fallo, obtener credenciales de administrador local o de dominio almacenadas en caché, facilitando así el acceso a servidores y datos críticos. En plataformas Server, según los tests, el exploit eleva los permisos de no-admin a administrador elevado, lo que aún representa un aumento significativo de capacidades para un actor malicioso.

El estado actual: un parche pendiente y la ventana de riesgo

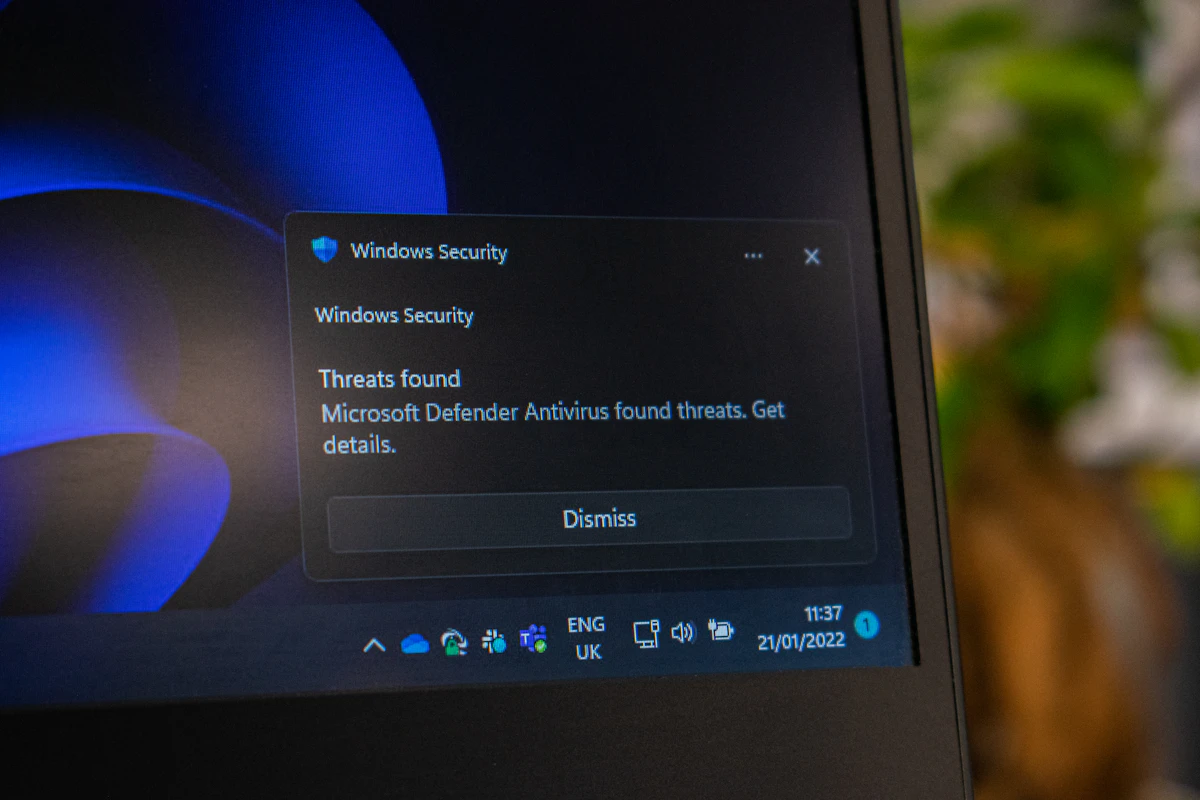

A fecha de hoy, en abril de 2026, no existe un parche oficial distribuido por Microsoft para corregir esta vulnerabilidad. Según la propia definición de la compañía, al ser una vulnerabilidad conocida públicamente y explotable sin que exista una actualización que la remedie, se trata de un zero-day auténtico. Esta ventana de exposición, desde la filtración hasta la eventual publicación del parche en un futuro Patch Tuesday, es el periodo de máximo riesgo, donde las organizaciones deben extremar las medidas defensivas perimetrales y de segmentación de red para mitigar la posibilidad de que un atacante alcance la posición local necesaria para explotarlo.

Análisis desde la ciberinteligencia: patrones y contexto

Desde una perspectiva de ciberinteligencia, este incidente no es aislado. Refleja un patrón recurrente de tensión entre investigadores independientes y grandes fabricantes de software. Las filtraciones de exploits por descontento, aunque no son lo más habitual, crean puntos de inflexión que son inmediatamente monitorizados y, en muchos casos, aprovechados por grupos de amenaza persistentes (APT) y actores del crimen organizado. El código, aunque imperfecto, sirve como base para que otros actores lo refine y lo integre en sus kits de herramientas o cargas útiles de ransomware.

En el panorama de 2026, la velocidad de weaponización de vulnerabilidades sigue aumentando. Un exploit para Windows zero-day filtrado de esta manera se convierte en un activo de alto valor en los foros clandestinos. Nuestro análisis indica que, aunque el impacto inicial pueda ser limitado por la necesidad de acceso local, su integración en cadenas de ataque más complejas es cuestión de tiempo. Las organizaciones españolas y europeas, especialmente aquellas con infraestructuras críticas, deben considerar este tipo de filtraciones como señales de alerta temprana para reforzar la seguridad en los endpoints y la monitorización de comportamientos anómalos de privilegios.

Recomendaciones de mitigación inmediata mientras no haya parche

Dado que la solución definitiva llegará con el parche de Microsoft, las medidas de mitigación proactiva son esenciales. Analizamos las siguientes acciones prioritarias:

- Reforzar el control de acceso y los privilegios mínimos: Aplicar el principio de privilegio mínimo (Least Privilege) de forma estricta. Muy pocos usuarios en una organización deberían tener derechos de administrador local en sus equipos. Esto reduce drásticamente la superficie de ataque.

- Segmentar las redes: Una segmentación de red robusta puede limitar la capacidad de un atacante para moverse lateralmente desde un equipo comprometido hacia servidores críticos, incluso si obtiene privilegios elevados en un endpoint.

- Monitorizar el acceso a archivos críticos del sistema: Implementar reglas de detección en herramientas EDR/XDR para alertar sobre intentos de acceso o modificación no autorizados de la base de datos SAM (generalmente ubicada en

%SystemRoot%\system32\config\SAM) o de procesos que intenten cargar librerías desde rutas inusuales. - Gestión rigurosa de credenciales: Evitar el almacenamiento de credenciales de dominio con altos privilegios en estaciones de trabajo. El uso de herramientas como Protected Users Group en entornos Active Directory puede ayudar.

- Educación y concienciación: El vector inicial suele ser el factor humano. Formar a los empleados para identificar intentos de phishing y no conectar dispositivos USB no confiables es una barrera fundamental.

La filtración del exploit BlueHammer Windows zero-day es un recordatorio contundente de que la seguridad no depende solo de los parches. Un programa de defensa en profundidad, que combine controles técnicos, gestión de vulnerabilidades proactiva y una postura de inteligencia de amenazas, es lo que permitirá a las organizaciones navegar estos periodos de incertidumbre entre la divulgación de un fallo y la disponibilidad de su corrección oficial.

Recursos y fuentes oficiales:

Convierte la inteligencia de amenazas en ventaja estratégica

Nuestro equipo en Iberia Intelligence ofrece servicios de Ciberinteligencia para empresas e instituciones: monitorización de actores, perfiles de adversarios, alertas personalizadas e informes ejecutivos accionables.