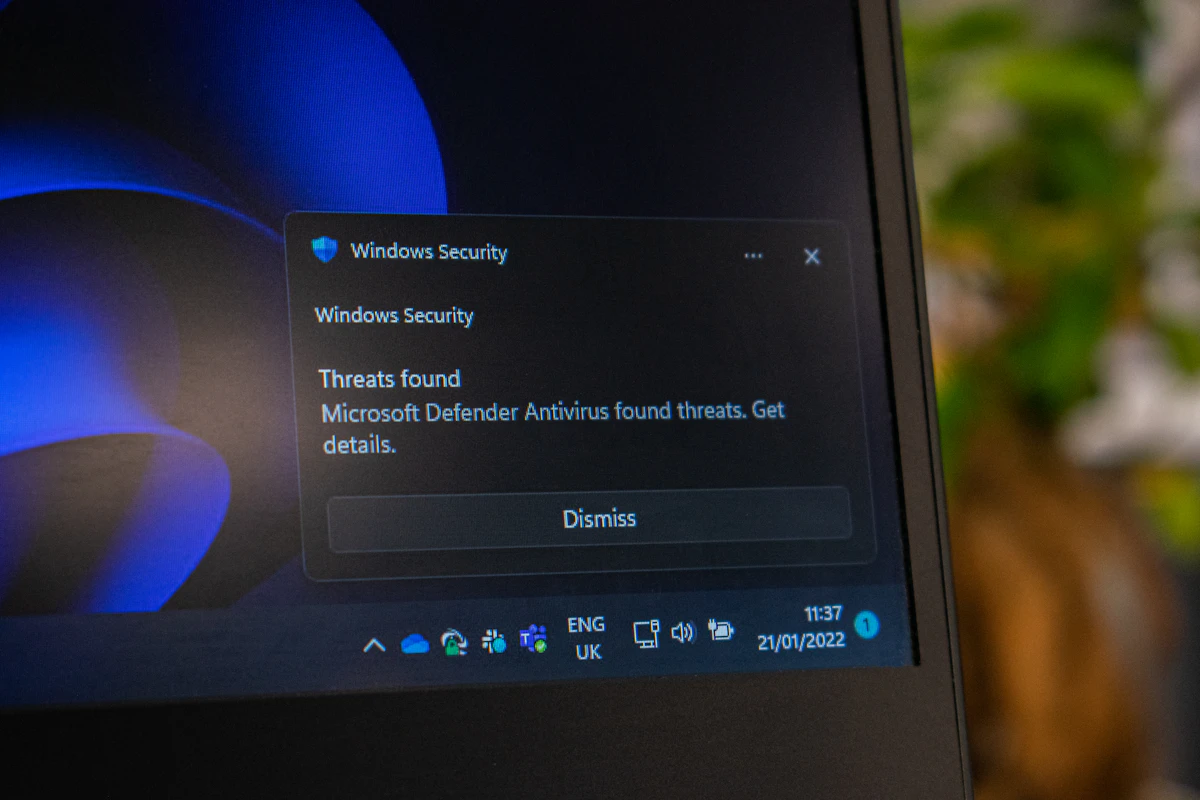

Campaña de password-spraying iraní afecta a más de 300 organizaciones israelíes de Microsoft 365

Un actor de amenazas vinculado a Irán ejecutó una sofisticada campaña de password-spraying contra entornos Microsoft 365 de más de 300 organizaciones israelíes y de Emiratos Árabes Unidos durante marzo de 2026. Analizamos su modus operandi y las contramedidas críticas.