CVE-2025-60710: qué sistemas de Windows afecta y cómo parchear

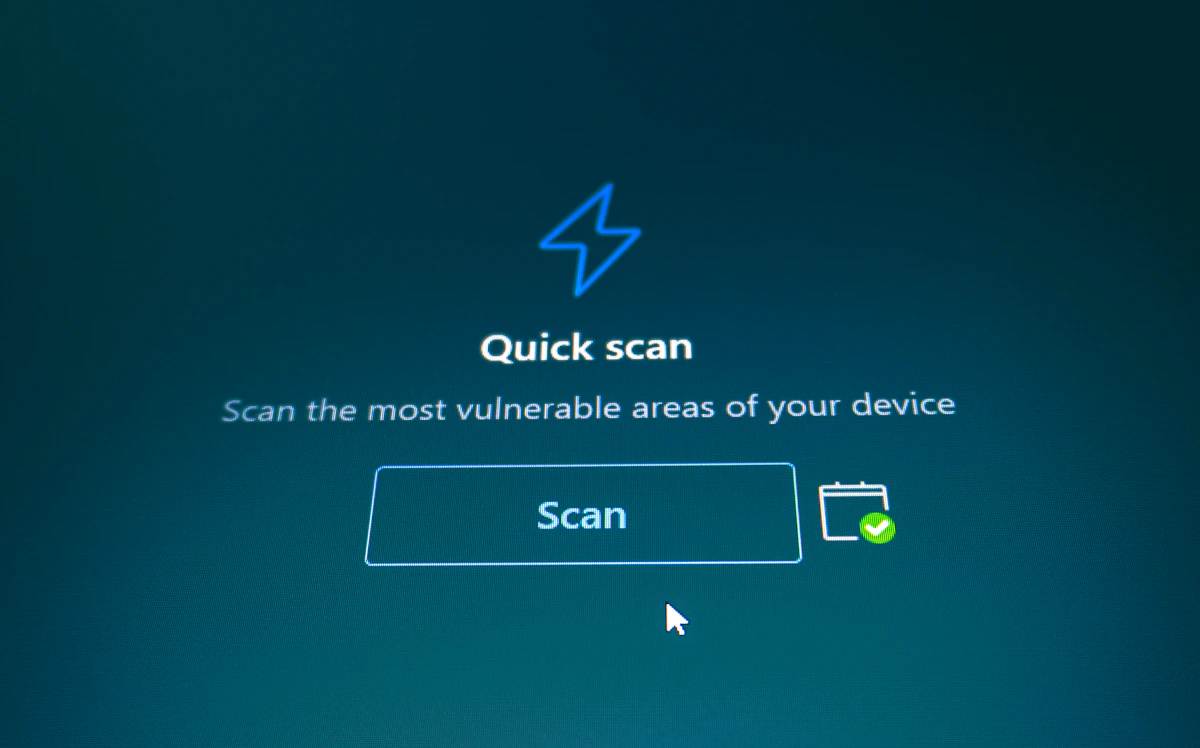

La vulnerabilidad crítica CVE-2025-60710 en Microsoft Windows, relacionada con el seguimiento de enlaces, está siendo explotada activamente para escalar privilegios. Analizamos su impacto y te guiamos paso a paso en la aplicación del parche de seguridad.