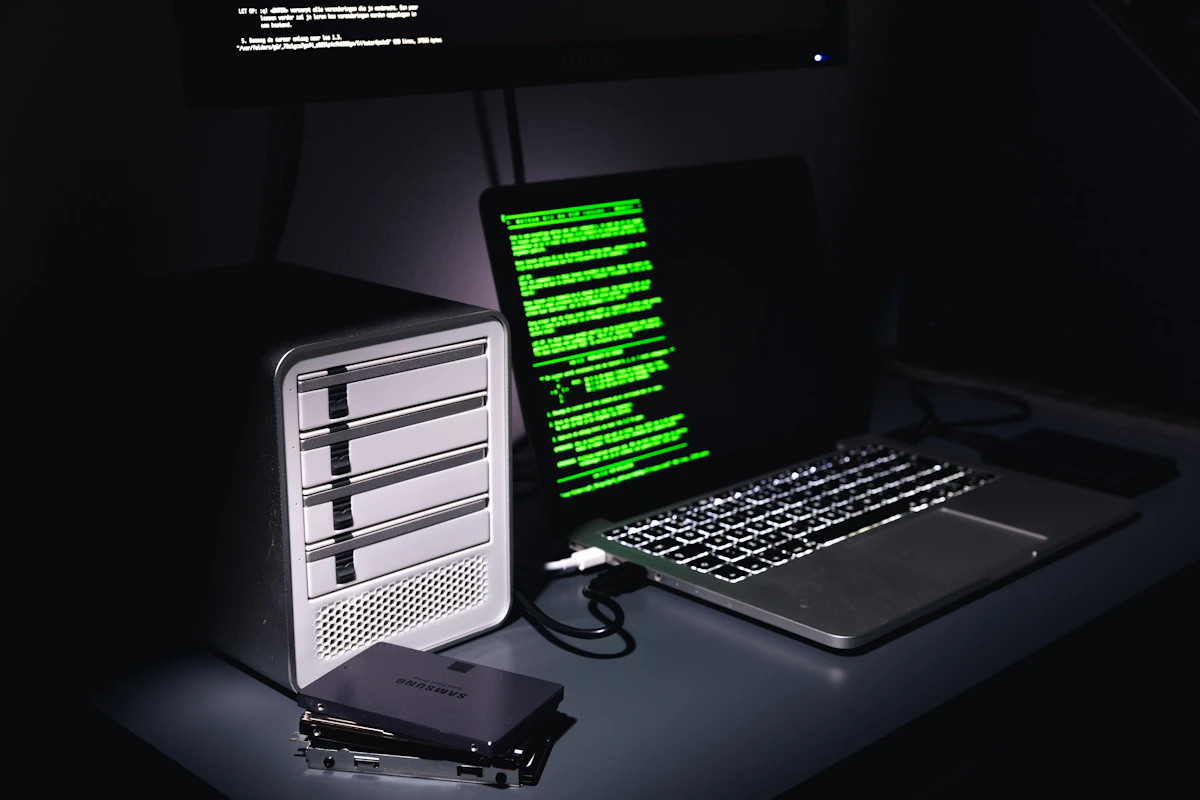

Malware GlassWorm ataca IDEs y entornos de desarrollo: qué es y cómo protegerse

Analizamos la campaña GlassWorm, una nueva amenaza que emplea un dropper escrito en el lenguaje Zig para comprometer entornos de desarrollo integrados (IDEs) como Visual Studio Code, apuntando directamente al corazón del proceso de creación de software.