- Ciberactores vinculados a Irán están explotando activamente dispositivos de tecnología operacional (OT) con conexión a internet, especialmente controladores lógicos programables (PLCs).

- Los ataques han provocado degradación de funcionalidad, manipulación de datos en pantalla y disrupciones operacionales en sectores críticos de EE.UU.

- Las agencias de ciberseguridad e inteligencia han emitido una alerta conjunta urgente instando a proteger los sistemas OT expuestos.

- Los atacantes utilizan técnicas de escaneo de puertos, explotación de credenciales por defecto y comandos específicos de PLC para tomar el control.

- Este modus operandi representa una evolución en las campañas de actores estatales hacia un impacto físico y operativo directo.

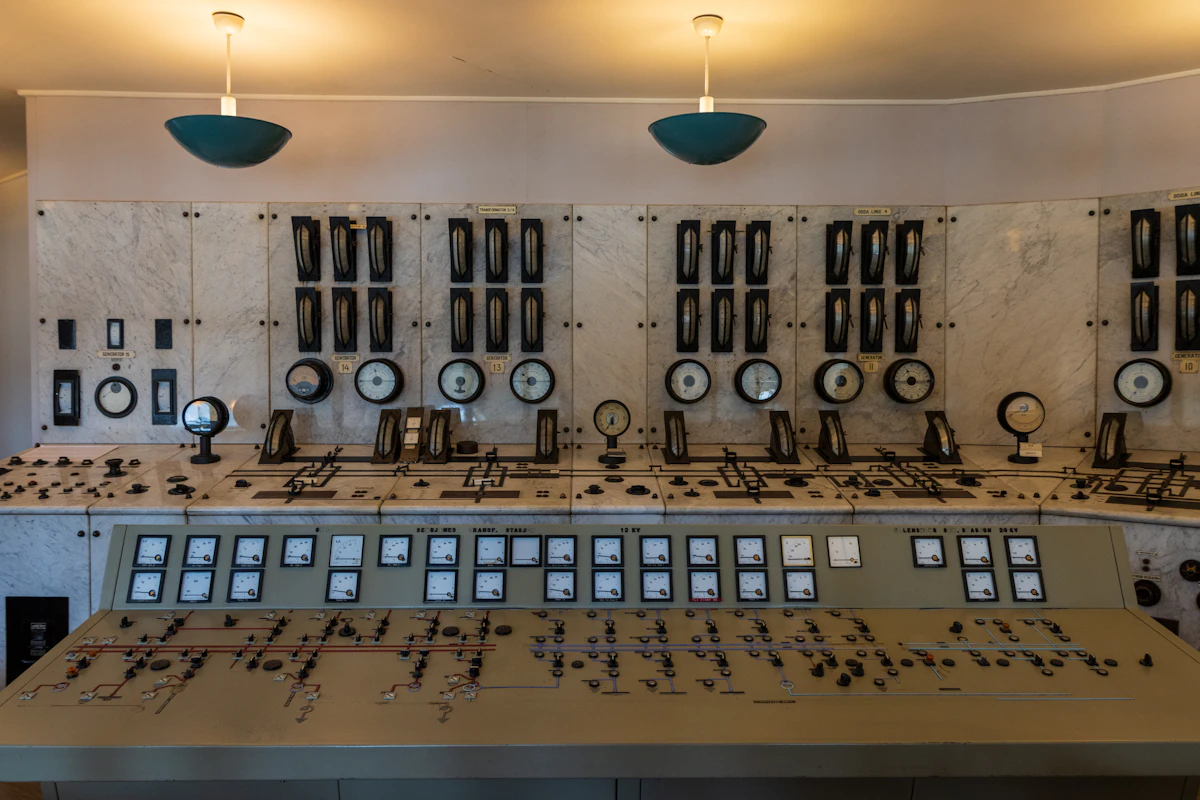

En lo que llevamos de 2026, PLCs expuestos en internet se han convertido en el vector de ataque preferido por grupos cibernéticos auspiciados por el estado iraní para comprometer infraestructuras críticas en Estados Unidos. Según advirtieron este martes agencias de ciberseguridad e inteligencia, estos ciberactores han logrado alterar la funcionalidad de los controladores, manipular datos de supervisión y, en casos documentados, causar interrupciones operativas con consecuencias financieras.

Cómo los hackers iraníes están explotando los PLCs expuestos en internet

Nuestro análisis de inteligencia de amenazas indica que los grupos, asociados a la República Islámica de Irán, están realizando amplios escaneos de internet en busca de puertos TCP 44818 y 502, comúnmente utilizados por protocolos industriales como EtherNet/IP y Modbus. Al identificar sistemas OT accesibles, proceden a intentar accesos mediante credenciales por defecto o vulnerabilidades conocidas en los firmware de fabricantes como Rockwell Automation, Schneider Electric y Siemens.

Una vez dentro, los atacantes ejecutan comandos específicos del dispositivo para alterar la lógica de control, modificar los valores mostrados en las interfaces hombre-máquina (HMI) o, directamente, forzar un ciclo de parada y arranque (stop/start) que interrumpe los procesos industriales. Esta metodología no busca el robo de datos, sino la disrupción física y la demostración de capacidad en un ámbito geopolítico tenso.

Tácticas, técnicas y procedimientos (TTPs) identificados

Fuentes del sector reportan el uso de herramientas de administración legítimas, como RSLinx Classic, y scripts personalizados que emulan el tráfico de los protocolos industriales. Los actores evitan desplegar malware persistente para minimizar su huella, optando por comandos de una sola ejecución que son difíciles de rastrear hasta su origen. Un patrón recurrente es la manipulación de los datos de telemetría en pantalla para que los operadores tengan una visibilidad falsa de la normalidad mientras el proceso se degrada o se detiene en segundo plano.

El impacto directo en las infraestructuras críticas de Estados Unidos

🔍 Anticipa las amenazas antes de que lleguen a tu organización. En Iberia Intelligence aplicamos ciberinteligencia avanzada: seguimiento de actores de amenaza, análisis de TTPs, alertas tempranas y vigilancia en fuentes abiertas y cerradas adaptada a tu sector y geografía.

Los sectores del agua, la energía y la manufactura en EE.UU. han sido los principales objetivos. En instalaciones de tratamiento de agua, los atacantes lograron alterar los niveles de cloro reportados, un hecho que, de no ser detectado a tiempo, podría haber comprometido la seguridad pública. En plantas de generación eléctrica, se documentaron paradas no programadas de turbinas que causaron pérdidas económicas significativas.

La naturaleza de estos ataques subraya una tendencia alarmante: los actores estatales ya no se limitan al espionaje, sino que están probando activamente su capacidad para causar daño tangible. La exposición innecesaria de sistemas OT a internet ha multiplicado la superficie de ataque, permitiendo que amenazas de alta capacidad alcancen el corazón de las operaciones nacionales críticas sin necesidad de infiltrar previamente la red IT corporativa.

Casos documentados de disrupción operacional y manipulación

Según medios especializados, en uno de los incidentes más graves, un atacante logró tomar el control de un PLC que gestionaba válvulas de presión en una infraestructura crítica. Mediante comandos remotos, forzó la apertura y cierre cíclico de las válvulas, provocando oscilaciones peligrosas que llevaron al sistema a un paro de emergencia. En otro caso, los operadores vieron en sus pantallas que los niveles de un depósito eran estables, mientras que en la realidad se estaba produciendo un desbordamiento.

Recomendaciones urgentes para proteger los dispositivos OT y PLCs

La alerta conjunta de las agencias es clara: la medida de protección más efectiva es eliminar la exposición a internet de todos los sistemas OT que no lo requieran de forma absoluta para su operación. Para aquellos dispositivos que deban permanecer accesibles de forma remota, es imperativo implementar segmentación de red robusta, tunelización a través de VPNs con autenticación multifactor y listas de control de acceso (ACLs) extremadamente restrictivas.

Además, se debe proceder de inmediato a un inventario completo de todos los activos OT, cambiar todas las credenciales por defecto, aplicar los últimos parches de seguridad proporcionados por los fabricantes y monitorizar el tráfico de red en busca de conexiones anómalas a los puertos industriales. La implementación de un sistema de detección de intrusiones (IDS) específico para protocolos OT puede ser clave para identificar comandos maliciosos en tiempo real.

Medidas técnicas específicas para proteger los PLCs expuestos

Para los PLCs expuestos en internet que no puedan ser retirados de la red pública de inmediato, recomendamos configurar firewalls de aplicación web (WAF) con reglas que filtren el tráfico no autorizado a los puertos industriales. Asimismo, habilitar el registro de auditoría exhaustivo en los controladores y centralizar los logs en un SIEM permitirá una respuesta forense rápida. Es crucial deshabilitar todos los servicios de administración remota no esenciales y revisar la configuración de los proyectos de automatización para eliminar puertas traseras o cuentas de servicio ocultas.

Desde nuestra perspectiva de ciberinteligencia, estos ataques no son incidentes aislados, sino parte de una campaña sostenida que busca probar la resiliencia de las infraestructuras occidentales. La sofisticación técnica no es extrema, pero la comprensión de los procesos industriales por parte de los atacantes sí lo es. La comunidad de defensa debe actuar con celeridad para cerrar esta brecha de seguridad antes de que se produzca un incidente de consecuencias catastróficas.

Recursos y fuentes oficiales:

Convierte la inteligencia de amenazas en ventaja estratégica

Nuestro equipo en Iberia Intelligence ofrece servicios de Ciberinteligencia para empresas e instituciones: monitorización de actores, perfiles de adversarios, alertas personalizadas e informes ejecutivos accionables.